שלום!(シャローム!)AironWorks Marketing Teamです。今回はECサイトに焦点を当てて、ECサイトのサイバーセキュリティについて取り上げます。

Index

不正アクセスとは

総務省のWebページによると、

不正アクセスとは、本来アクセス権限を持たない者が、サーバや情報システムの内部へ侵入を行う行為です。

と説明されています。つまり、不正アクセスとは、端的に言うと「無関係な人が勝手にシステムにアクセスする」ものです。例えば、電車の中でスマホを覗き見して得たIDとパスワードを使って、Googleドライブにログインするのも不正アクセスです。他にも不正アクセスの手法は数多く存在し、現在もなお脅威であり続けています。

注意:不正アクセスは、「不正アクセス行為の禁止等に関する法律」により厳しく取り締まられる犯罪です。

不正アクセスの実際の被害例は枚挙に暇がありませんが、最近だと、フロリダ州の水道局が不正アクセスの被害に遭い、水道水中の水酸化ナトリウムのレベルを引き上げようとされていたことが話題になりました。

Investigators suggest hackers exploited weak password security to breach Florida water facility – CyberScoop

ECサイトと不正アクセス

ECサイトもその例外ではありません。むしろ、クレジットカード情報などの決済情報が詰まったECサイトは、ハッカーとって「蜜が詰まった箱」と言えるでしょう。AlibabaとSoftbankが出資するインドネシアのユニコーンTokopediaは、2020年5月ハッカーの攻撃により、1500万ものユーザーの個人情報(名前、Eメールアドレス、ハッシュ化されたパスワード)が流失する被害を受けました。

Tokopedia data breach exposes vulnerability of personal data

盗まれた個人情報はダークウェブに日本円で約50万円ほどの価格で売られていました。

UPDATE: same actor is now selling the full database with allegedly 91,000,000 records for $5,000 on the Darknet.

This is really bad, make sure you change your passwords for other services in case you are re-using passwords. pic.twitter.com/bGOnAhmQ7e— Alon Gal (Under the Breach) (@UnderTheBreach) May 2, 2020

日本での事例もかなり多くあります。つい最近の2021年2月にも不正アクセスの事例が確認されています。

このように、ECサイトを運営する上で不正アクセスは切っても切り離せない関係にあるのです。

データから見る不正アクセスの方法

では、どのようにして不正アクセスは起こるのでしょうか。実際のデータ(昨年3月、国家公安委員会により発行された『不正アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況』、以下画像は同レポートからの抜粋)からそれを紐解いていきましょう。

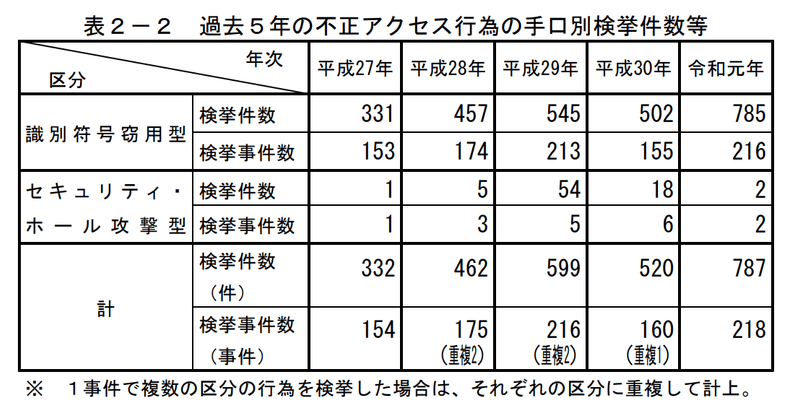

『不正アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況』によると、不正アクセスの手口は

識別符号窃用型:ネットワークを通じて、他人の識別符号(IDやパスワードなど)を入力して不正に利用

セキュリティホール型:システムの脆弱性を通じて侵入

の2種類があり、それについて

のように整理されています。つまり、不正アクセスのほとんどの場合で、ハッカーは他人のIDなどを不正に利用してアクセスしていることが示唆されます。

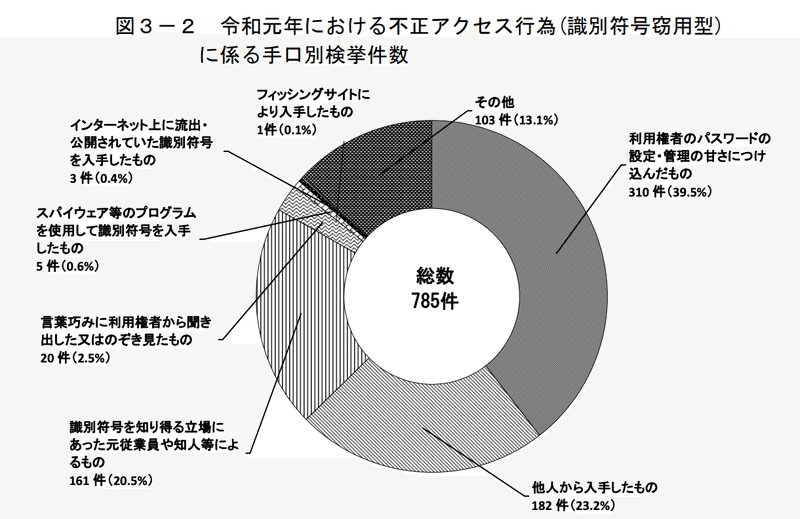

さらにこれを詳しく見ていくと

のように整理されます。これから、不正アクセスの主な手口は次の2種類に分けられます。

① ミスに依拠した手口

パスワードなど認証情報の管理不備、または、システムの設定不備をつく方法です。上のグラフでは「利用権者のパスワードの設定・管理の甘さにつけ込んだもの」や「スパイウェア等のプログラムを使用して識別符号を入手したもの」に該当します。

② ソーシャルな手口

フィッシングやソーシャルエンジニアリングなど、人や組織の脆弱性をつく方法です。上のグラフでは「他人から入手したもの」や「識別符号を知り得る立場にあった元従業員や知人等によるもの」、「言葉巧みに利用権者から聞き出した又はのぞき見たもの」に該当します。

これらがまさに、ECサイトの運営者が気をつけるべきポイントです。逆にこれらを気をつけないと、実攻撃の被害に遭い、ユーザー間での風評被害や(最悪の場合)多額の賠償金に繋がってしまいます。

最後に

最後までお読みいただきありがとうございました!ECサイトのサイバーセキュリティを考える一つのきっかけになれば幸いです。